Optimierte Abläufe & Ressourcen

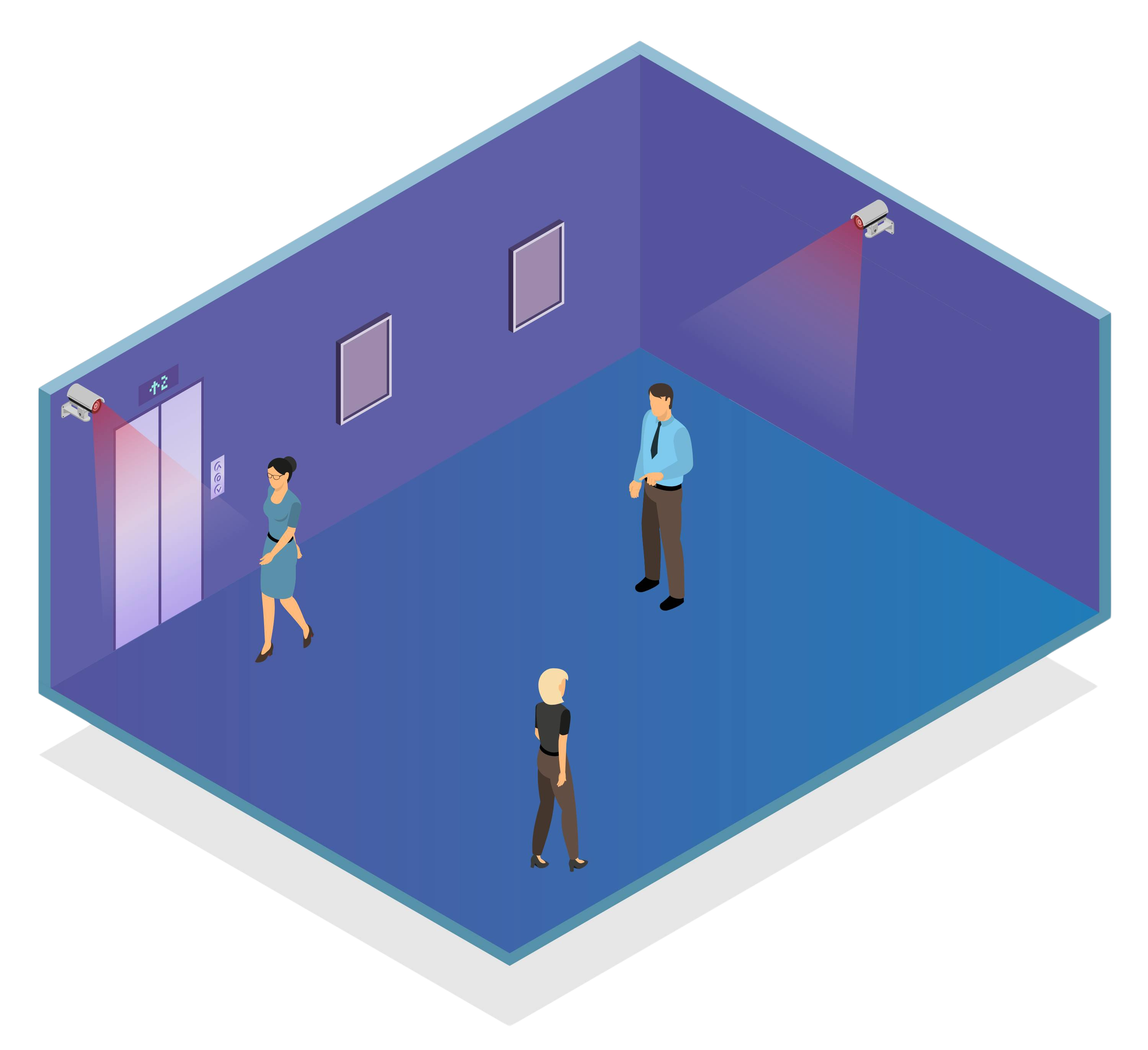

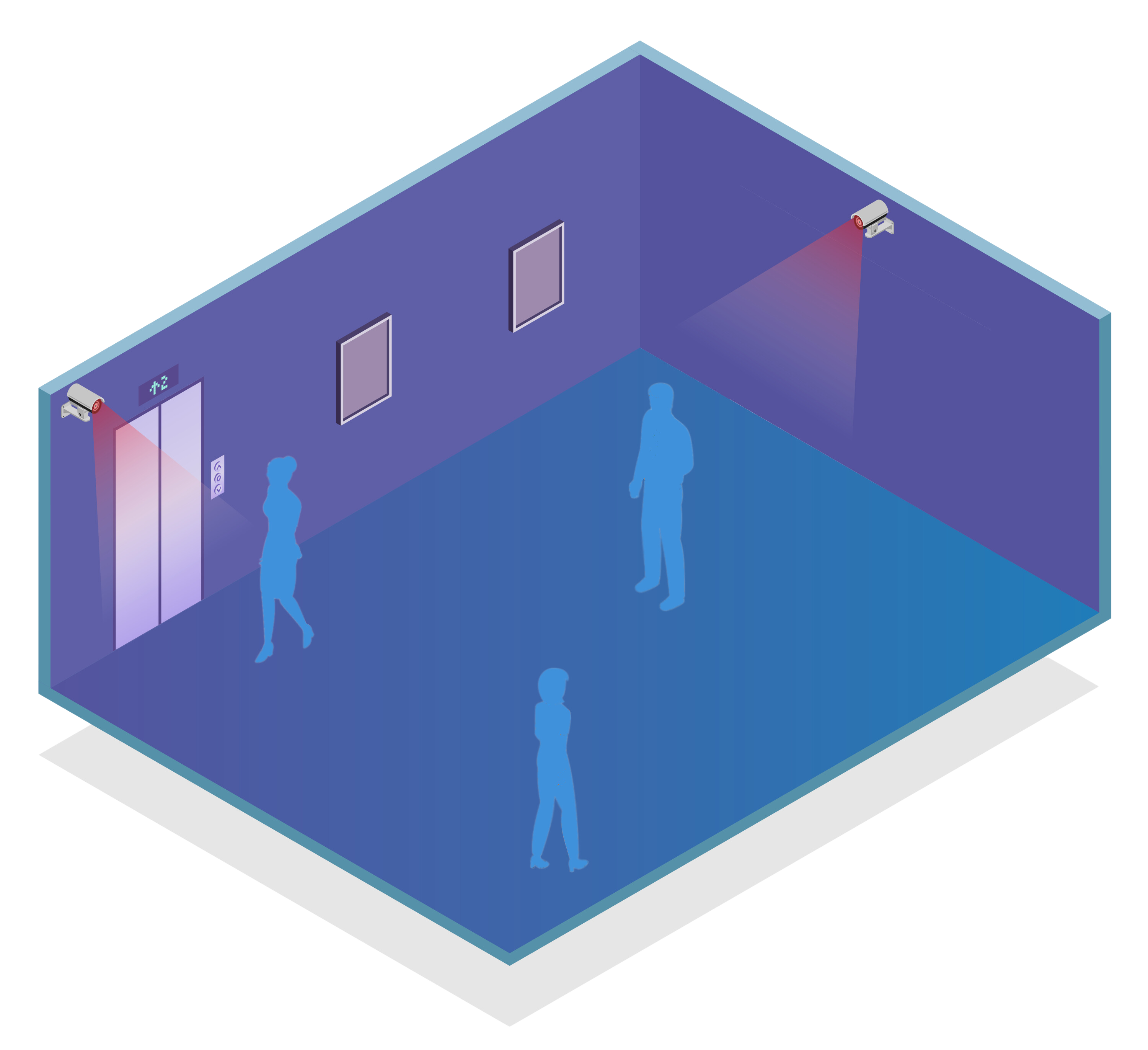

Datensicherheit und Effizienz kombiniert Unsere Software bietet eine hochmoderne Lösung zur Unkenntlichmachung von Personen in Live-Aufnahmen und Videos. Dank intelligenter Algorithmen und Farbcodierung (Ghosting) wird sichergestellt, dass sensible Objekte wie Taschen, Koffer und Fahrzeuge weiterhin sichtbar bleiben, während die Privatsphäre der Menschen geschützt wird. Die Lösung unterstützt alle Arten von IP-Kameras und Webcams und ermöglicht die Stapelverarbeitung großer Datenmengen, um in kürzester Zeit umfassende Anonymisierungsprozesse durchzuführen.

Wie es funktioniert

Unsere Software verwendet fortschrittliche Algorithmen, um unerwünschte Objekte und Personen in Videoaufnahmen zu erkennen und in Echtzeit zu entfernen. Gleichzeitig bleibt alles, was für den Sicherheits- oder Geschäftsprozess relevant ist, sichtbar. Durch den Einsatz von Farbcodierung (Ghosting) werden entfernte Objekte transparent hervorgehoben, um ein klares Bild davon zu geben, was entfernt wurde. Dank der Kompatibilität mit den meisten IP-Kameras und Webcams lässt sich die Software mühelos in bestehende Überwachungssysteme integrieren.

Ihre Vorteile im Überblick

Unsere Kompetenz in

Zahlen und Stimmen

Spezialisten

Jahre

Eingesetzte Server

Analysierte Kameras

Andere Anbieter mit Hochglanzbroschüren, macht zwei Jahre lang rum, kriegt es nicht hin, und IKARA ist nach drei Wochen am Start.

Manuel Peter - Abteilungsleiter REWE Logistik

Darauf habe ich seit Jahrzehnten gewartet. Sie begeistern mich.

Filip Pax - Director Process Engineering DHL Aviation

IKARA hat unser strategisch wichtiges Leuchtturmprojekt der OEPE-Zeitmessung in McDrive Digital 21 erfolgreich und mit hervorragenden Ergebnissen umgesetzt.

Christian Schröder - Senior Director Operations McDonald’s Deutschland LLC

IKARA ist einer der führenden Independent Software Vendors in der DACH-Region, der sich auf die Erstellung von Unternehmenssoftware spezialisiert hat.

Volker Meschonat - Smart Cities NVIDIA

Systemanforderungen

für die Installation

Linux-Anforderungen

Die Installation erfordert eine Linux-Distribution (z.B. Ubuntu 18.04 oder neuer, Linux Mint 18 oder neuer) mit folgenden installierten Paketen:

- Docker Engine (20.10.x oder neuer)

- Docker Compose (1.28.0 oder neuer)

- Nvidia Container Toolkit (1.5.0 oder neuer)

Server-Anforderungen

- CPU: 8-Kern-CPU (zum Beispiel Intel Core i7-9700K)

- RAM: 32 GB

- GPU: Nvidia RTX4000 oder RTXA4000 (geeignet für 4 Streams)

Wenn Sie möchten, können Sie einen geeigneten Server mit installierter Software direkt bei uns erwerben.